Hola

Bueno, sobre IPv6, quería comentarles de un servicio que estamos ofreciendo en EcuaLinux con la finalidad de que las organizaciones interesadas puedan ya implementar IPv6 en sus sitios web sin costo adicional alguno.

Como breve introducción:

Llevamos un buen tiempo trabajando con IPv6 en nuestros sitios y de algunos de nuestros clientes, en sentido general no han habido mayores dificultades en estos. Sin embargo frecuentemente nos topamos conque existe mucho desconocimiento sobre el proceso; incluso muchos mitos sobre lo que es o no es IPv6. Y no lo dudemos: también existen inconvenientes prácticos para llevar a cabo el proceso de implementación de IPv6 en los sistemas que actualmente utilizamos.

El pasado año 2012, desde el ministerio de telecomunicaciones a través del acuerdo ministerial 039-2012 se solicitó en al Artículo 1, inciso 2:

“Las instituciones y Organismos del sector Público señalados en el Art 225 de la Constitución de la República del Ecuador, deberán realizas las gestiones necesarias para que implementen sus sitios web y plataformas de servicios electrónicos, con el soporte y compatibilidad con el protocolo IPv6 de manera coexistente con el protocolo IPv4, en el plazo de un año contado a partir de la entrada en vigencia del presente acuerdo.”

En la maestría en redes que estamos siguiendo, hicimos un muestreo de diversos sitios gubernamentales (pero lo mismo aplica perfectamente a cualquier tipo de sitio web) y notamos que poco se ha avanzado en la implementación de IPv6 al menos en los sitios web, que son la parte visible de una organización en internet. Un ministerio o dos, un municipio o dos, una universidad o dos, una empresa comercial o dos, pero no es un número alto. Pero bueno: es normal! Es un protocolo que recién estamos comenzando a usar. Todo tiene que comenzar por los primeros ¿verdad?

Una de las justificaciones que tienen las organizaciones (públicas y privadas) es que los ISP no ofertan todavía en forma masiva IPv6 a las redes de los clientes. Y por tanto los potenciales usuarios finales de IPv6 ven como un inconveniente al proceso este hecho.

Otro de los “peros” que se tienen (pueden haber más) es que quizá el sitio web es un sistema ya instalado, funcionando, que quizá no controlen directamente pues está en un proveedor de hosting o de internet y que tocarle a este sistema con la finalidad de implementar IPv6 quizá no sea posible o les afectaría el sistema IPv4 actual y bueno, las típicas situaciones de: “el director, gerente, ministro, jefe, administrador, no nos permite que se vaya a caer el sitio ni un minuto para realizar este cambio, etc, etc, etc”

Ahora sí, sobre el sistema que creamos:

Nosotros pensamos en algo para ayudar en este proceso: Si no pueden poner IPv6 en su sistema ya sea porque a la red no llega IPv6, o porque estiman o saben que el proceso de implementación de IPv6 en su servidor web es o va a ser muy complejo… ofrezcamos una alternativa.

Y la explico mejor:

Supongamos que tengo un servidor con IPv4 en el cual está corriendo mi sitio web. Y a este servidor, por la razón que sea, no le puedo implementar IPv6 al momento; sin embargo quiero cumplir con el acuerdo ministerial e ir haciendo algo para que al menos mi sitio web esté presente por IPv6.

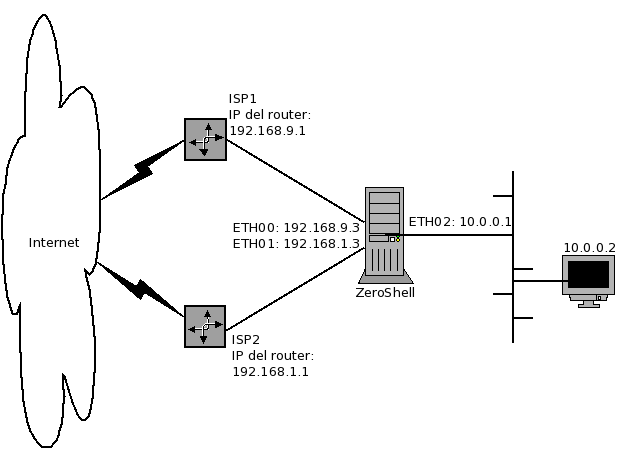

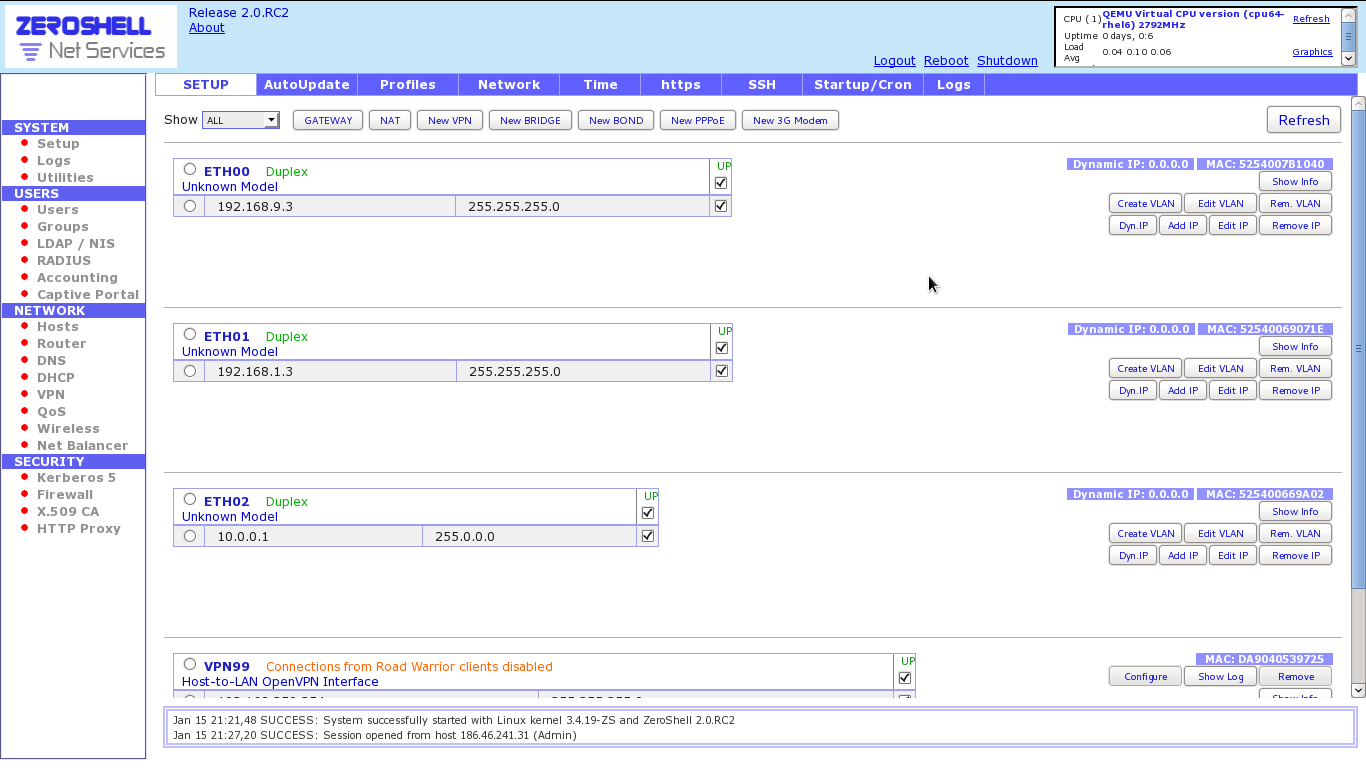

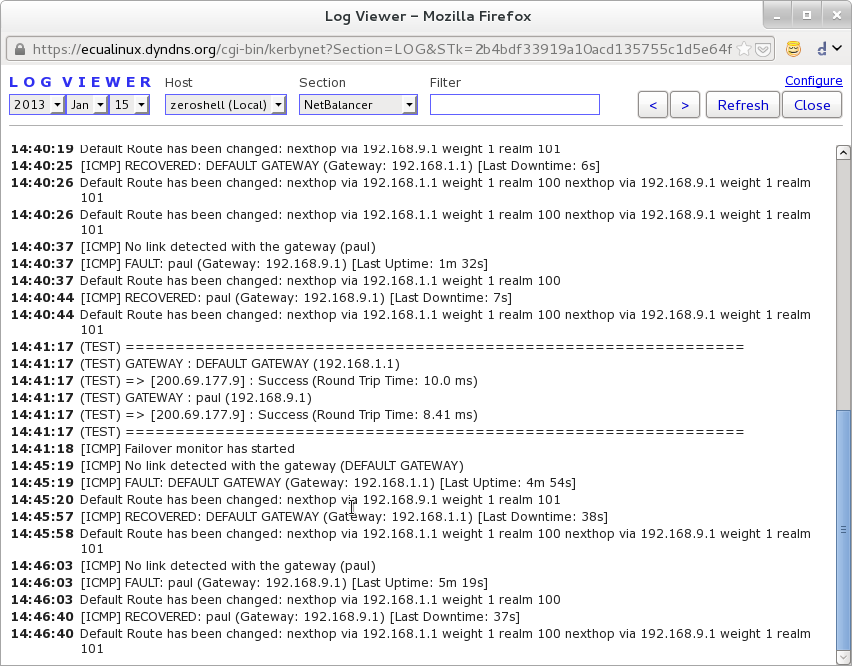

Para esto nosotros te ofrecemos un servidor localizado en nuestra red, el cual puede actuar de intermediario entre la red IPv6 y la red IPv4 donde está tu servidor.

El usuario sólo debe realizar los siguientes pasos:

1- registrarse en http://ipv6.ecualinux.com/,

2- agregar entonces el record (o los records) al que se quiere ponerle IPv6, por ejemplo www.midominio.gob.ec

3- entonces en los DNS que maneje su dominio, donde quiera que esté, solicitar que agreguen o agregar un record AAAA hacia la IPv6 que le daremos cuando realice el paso 2.

Unos minutos después de realizado el paso 3, el sistema ya estará funcional a través de IPv6. Mientras no realice los 3 pasos, el sistema no funcionará en IPv6.

¿Cómo se vería esta página web entonces? habrían dos formas:

– Si alguien desea ver el sitio por IPv4, obtendrá el record A de tu servidor, y accederá directito a tu servidor.

– Si alguien desea ver el sitio por IPv6, obtendrá el record AAAA de tu servidor, irá por tanto a un servidor nuestro que actuará de intermediario (proxy reverso) hacia la IPv4 (record A) de tu servidor.

Por tanto se verá la misma página web que si le viera por IPv4. Como ventaja adicional tu sitio ahora estará en dos lugares: en tu servidor web, y además se servirá el sitio desde un servidor nuestro en Norteamérica; esto podría tener como ventaja adicional el disminuir muy levemente el tráfico hacia tu sitio web original.

Todo esto sin tener que hacer ningún tipo de reconfiguración ni reprogramación de nada en el actual sistema web.

Este servicio no tiene costo, es un pequeño aporte al proceso de implementación, no es la panacea, lógicamente siempre hay peros y porqueses que dar sobre el cómo funciona el sistemita pero bueno, sabemos que funciona porque ya le tenemos a algunos sitios web trabajando en IPv6 a través de esta pasarela.

Durará lo necesario hasta que poco a poco las organizaciones vayan implementando IPv6 directamente.

Si algun ISP local desea, le podemos brindar el código de este sistema (de hecho luego veré que sea publicado el código) para que puedan implementar sus propias pasarelas. Pero esto nos implicaría un poco más de documentación sobre cómo dejar configurado el servicio y nos demoraría un poco más hacerlo.

Como último, y sobre el tema de capacitación que hablo al final de esta noticia:

También en el mismo artículo del acuerdo ministerial, en el inciso 5, indican que dictarán charlas, talleres, foros y jornadas teórico prácticas sobre aspectos técnicos de IPv6.

Respecto a este inciso: contactamos a varias personas en el mintel y subsecretaría de informática, enviamos incluso propuestas de capacitación sobre cursos prácticos en video sobre IPv6 en servidores Linux (que son la mayoría de los servidores usados para servicio web e incluso para servidores de comunicaciones) curso que ya ofrecemos y que se puede recibir incluso remotamente (Están pensados para llegar al máximo de personas) y hemos recibido al momento el silencio por respuesta.

Esperemos que para el próximo año se pueda también aportar con esta parte de los cursos pues en efecto uno de los inconvenientes que vemos no es la dificultad de la implementación de IPv6… no! (es fácil verdad?) el inconveniente es que las personas quizá por falta de tiempo en esta vida tan agitada que llevamos no tienen tiempo de investigar tranquilamente y probar el protocolo IPv6 y en efecto es muy útil el poder recibir un empujón en cuanto a la capacitación en IPv6.